| Woran erkenne ich Dialer-Software ?

Schritt 1 - Schritt 2 - Schritt 3 - Schritt 4 Schritt 4 - Autostarteinträge prüfen Recht viele Dialer installieren sich dahingehend in das System, indem der Dialer bei jedem erneuten Systemstart ebenfalls im Hintergrund geladen wird. Windows hält hierzu eine ganze Menge Möglichkeiten bereit, die wir hier vorstellen möchten. Es sei vorab noch erwähnt, nicht jede dieser Methoden nutzen auch Dialer. - Jedoch könnte dieses in Zukunft geschehen. Wichtiger Hinweis ! - Bitte unbedingt lesen !!!!

Viele harmlose Programme und auch Windows selber nimmt nicht wenige Autostarteinträge vor. Das bedeutet für den Anwender nun, dass nicht jeder Autostarteintrag ein Dialer bedeutet. Bevor hier etwas gelöscht wird, sollte man schon genau wissen, welche Einträge zu Windows gehören oder zu Programmen, die der Anwender in letzter Zeit selber installiert hat. Notfalls sollte hier ein Fachmann zu Rate gezogen werden. "Wildes löschen" bringt nichts und kann im Extremfall das Betriebssystem in einen unbrauchbaren Zustand versetzen. Auch wir können niemals einem Anwender aus der Ferne genau sagen, welche seiner Eintragungen nun korrekt sind oder auch nicht. Wenn etwas gelöscht wird, bitte VORHER UNBEDINGT genau aufschreiben, was wo gelöscht worden ist. Dieses ist wichtig, sollte sich später herausstellen, einen falschen Eintrag gelöscht zu haben. - Diesen kann man dann notfalls wiederherstellen. Des weiteren sind diese Angabe auch für die spätere Entfernung SEHR WICHTIG ! Autostart-Ordner Eine recht einfache Art und Weise einen Autostart anzulegen. Welche Einträge sich darin befinden, findet man in folgender Reihenfolge heraus: Start Button (unten links) -> Suchen - Dateien/Ordner - Autostart eingeben. Nun wir der entsprechende Ordner angezeigt, den man mittels Doppelklick einsehen kann. Win.ini

Hier interessieren nur die Parameter: "Load=" und "Run=". Achtung ! Eine Eintragung kann auch erst nach vielen Leerzeichen nach der Parameterbezeichnung erfolgt worden sein ! Sollte sich in dem Fenster unten ein Scrollbalken befinden, diesen bei Durchsicht ruhig mal betätigen. So ist die Win.ini zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> win.ini eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. System.ini

Eine Eintragung erfolgt unter dem Paramter "shell=". Vorsicht ! Hier ist schon eine Eintragung Namens Explorer.exe enthalten. - Die nicht löschen !!! Es könnten jedoch hinter Explorer.exe noch weitere Eintragungen erfolgen. So ist die System.ini zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> system.ini eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. autoexec.bat

Achtung ! Hier sind je nach Betriebssystem schon Eintragungen vorhanden, die nichts mit einem Dialer zu tun haben. Hier sollte man ebenfalls mit irgendwelchen Löschaktionen vorsichtig sein. So ist die autoexec.bat zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> autoexec.bat eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. Config.sys

So ist die Config.sys zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> config.sys eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors.

Winstart.bat

Wenn hier eine Eintragung erkennbar ist, bedeutet dieses in der Regel folgendes: Eine Befehlzeile veranlasst das Kopieren einer Datei, welche vor dem letzten Systemstart gelöscht wurde.

So ist die Winstart.bat zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> winstart.bat eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. Wininit.ini

Nicht zu verwechseln mit der Win.ini ! Die Wininit.ini muss sich im übrigen auch nicht auf jedem System befinden. Jedoch kann hier einmalig zwecks Autorun (also Ausführung einer Datei) ein Eintrag erfolgen, welcher danach sogar gelöscht wird. Im übrigen heißt die Wininit.ini im ausgeführten (geladenen) Windows-System Winit.bak . Viele Anwendungen nutzen diese Datei auch für Deinstallationszwecke. Virenscanner sogar manchmal zur Entfernung von Trojanischen Pferden und Viren. So ist die Wininit.ini zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> wininit.ini eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. Die gleiche Prozedur kann auch noch einmal mit der Datei "Winit.bak" vollzogen werden. progman.ini

Das ist quasi noch die "alte" win.ini von Windows 3.x, welche sogar ebenfalls noch bei Start verarbeitet werden kann. So ist die progman.ini zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> progman.ini eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. control.ini

Auch hier ist theoretisch möglich, einen Eintrag zwecks Autorun zu tätigen. So ist die control.ini zu erreichen:

Den Text-Editor öffnen (z.B. notepad.exe)

Start Button (unten links) -> Suchen -> Nach Dateien und Ordnern -> control.ini eingeben -> OK klicken Um den Inhalt der gefundenen Datei einzusehen, zieht man das Icon in ein leeres Fenster des geöffneten Texteditors. Windows-Registrierung Die Windows - Registrierung hält einige Autostartmethoden bereit. Die Registry erreicht der Anwender unter diesen Schritten: Start Button (unten links) -> Ausführen -> regedit eingeben und dann auf OK klicken. Jetzt öffnet sich der Registrierungs Editor mit unendlichen Eintragungen und Ordnern. Jedoch keine Angst, uns interessieren nur ein paar wenige Pfade. Die in der Registrierung genannten Pfade werden als Ordner dargestellt und erreicht man mit jeweiligen Doppelklicks auf den Icons. Auch hier ist wieder Vorsicht geboten, welche Einträge gelöscht werden. Die Möglichkeit zwecks Start beim Systemstart wird von sehr vielen harmlosen Programmen (z.B. Deinstaller, Virenscannern, BackUp-Tools etc.) genutzt. Die Registry hält noch mehr Autostartmethoden bereit, die jedoch bisher niemals Anwendung im Bezug auf Dialer und/oder Trojanische Pferde gefunden haben.

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServices\

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce\

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce\

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce\

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices\

Die sogenannten Unknown-Methoden (auch Windows-Registrierung) über Shell-Parameter

Auch hier wird die Windows-Registrierung zwecks Autorun genutzt. Unter diesen Pfaden sind folgende Einträge zu finden: HKEY_CLASSES_ROOT\exefile\shell\open\command\ @="%1" %*"

HKEY_CLASSES_ROOT\comfile\shell\open\command\ @="\"%1\" %*"

HKEY_CLASSES_ROOT\batfile\shell\open\command\ @="\"%1\" %*"

HKEY_CLASSES_ROOT\htafile\Shell\Open\Command\ @="\"%1\" %*"

HKEY_CLASSES_ROOT\piffile\shell\open\command\ @="\"%1\" %*"

HKEY_LOCAL_MACHINE\Software\CLASSES\batfile\shell\open\command\ @="\"%1\" %*"

HKEY_LOCAL_MACHINE\Software\CLASSES\comfile\shell\open\command\ @="\"%1\" %*"

HKEY_LOCAL_MACHINE\Software\CLASSES\exefile\shell\open\command\ @="\"%1\" %*"

HKEY_LOCAL_MACHINE\Software\CLASSES\htafile\Shell\Open\Command\ @="\"%1\" %*"

HKEY_LOCAL_MACHINE\Software\CLASSES\piffile\shell\open\command\ @="\"%1\" %*"

Vor der Zeichenkette "%1" %* könnte noch ein Programm eingetragen worden sein. Standardmäßig ist jedoch nur die hier genannte Eintragung gegeben. Sollte hier somit noch eine ausführbare Datei (exe, com etc.) enthalten sein, so könnte sich ein Trojanische Pferd oder Dialer dahinter verbergen. Bei Verdacht in keinem Fall den gesamten Eintrag entfernen, sondern nur die Programmbezeichnung ! Eine weitere Möglichkeit bei ICQ-Usern besteht darin: HKEY_CURRENT_USER\Software\Mirabilis\ICQ\Agent\Apps\test\ "Path"="test.exe" "Startup"="c:\\test" "Parameters"="" "Enable"="Yes"

Registry Installed Components

HKEY_LOCAL_MACHINE\Software\Microsoft\Active Setup\Installed Components\

Der Default-Wert lautet: "Trojaner"\StubPath - C:\WINDOWS\SYSTEM\"trojaner".exe

Registry Common Startup Schlüssel

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\Currentversion\explorer\User shell folders.

Der Eintrag heisst: C:\WINDOWS\SYSTEM\dv\ (wobei "dv" auch abweichen könnte). Unter diesem Pfad befindet sich auch der Server, sowie unter den gegebenen Umständen in einem weiteren Verzeichnis.

Tarnung als Gerätetreiber

Ein Dialer kann sich theoretisch auch als Gerätetreiber tarnen. Auch erweist sich die genaue Identifizierung als nicht gerade einfach. Schließlich kann sich dahinter auch ein harmloser Gerätetreiber verbergen, der bei Löschung mehr Schaden als Nutzen hervorbringen kann. Auch hier erfolgt eine Eintragung in der Registrierung jedoch unter einem "ungewohntem" Pfad: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\VxD\INTLD Im Zweifelsfall in jedem Fall einen Fachmann zu Rate ziehen (welches natürlich in allen beschriebenen Fällen dieser Rubrik gilt). Denn hier wird es wirklich gefährlich, wenn etwas unsachgemäß gelöscht wird !

Methode über "Explorer.exe" auf Laufwerk C:\

Aufgrund eines Bugs in Windows, wird immer zunächst die "erste explorer.exe" ausgeführt (also in Verzeichnis C:\), bevor die eigentliche explorer.exe (in c:\windows\) gestartet wird. Die explorer.exe in c:\ bewirkt, dass ein Programm zunächst geladen wird, welches sich im Verzeichnis c:\windows\system oder anderswo befindet.

Ersetzen der Datei runonce.exe

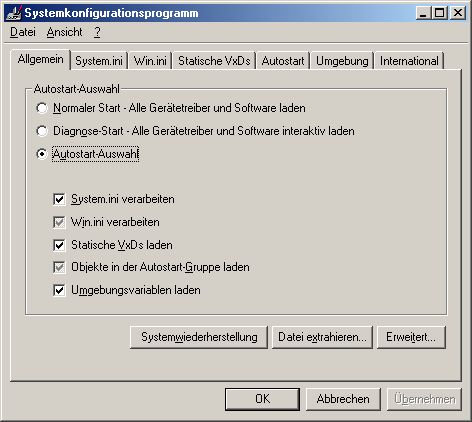

Die Original Windows runonce.exe wird durch ein modifizierte Datei ersetzt, die somit eine Autorun-Methode ermöglicht. Die Original "runonce.exe" ist unter Win95 11.264 Bytes und Win 98/ME 40.960 Bytes gross. Sollte also eine runonce.exe gefunden werden, die eine andere Grösse aufweist, so könnte sich auch hier ein Dialer oder auch Trojaner verbergen. Bemerkungen / Hinweise Hilfreich wäre auch das Programm "msconfig.exe", welches Windows von Haus aus mitliefert. Hier können bequem viele Autostarteinträge eingesehen und auch entfernt bzw. deaktiviert werden. Start Button (unten links) -> Ausführen -> msconfig eingeben und das gewünschte Programm wird sich öffnen und sieht so aus:

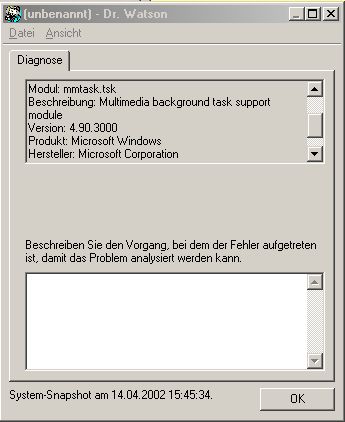

Auch das Programm "TrojanCheck" (http://www.trojancheck.de) (WWW) zeigt die meisten Autostartmethoden sehr komfortabel an. Aber nicht nur dieses, sondern wird bei jedem Programmstart auch eine Warnmeldung herausgegeben, ob und was sich in den Eintragungen geändert hat. Diese können dann entweder bestätigt oder auch gelöscht werden. Siehe hierzu auch mehr in unserer Softwarerubrik. Laufende Prozesse überprüfen Die Existenz eines Dialers auf dem System kann unter Umständen auch dahingehend festgestellt werden, indem die laufenden Prozesse (also Programme, die im Hintergrund laufen !) angeschaut werden. Bei gleichzeitiger Betätigung der Tasten "AltGr + Strg + Entf." sieht der PC-Nutzer schon eine ganze Reihe von laufenden Anwendungen. Aber das muss noch nichts heißen, da hier bei weitem nicht alle Programme angezeigt werden. Viele Windowssystem liefern ein recht gutes Programm ebenfalls von Haus aus mit und nennt sich "drwatson". Start Button (unte links) -> Ausführen -> drwatson eingeben -> ein neues Icon erscheint unten rechts im Task

Hier geht man nun auf den Reiter "Ansicht" und dann auf "Erweiterte Ansicht". Dort kann der Anwender sich durch verschiedene Reiter klicken und die Einträge betrachten. Wir möchten aber darauf hinweisen, dieses Programm ist nichts für Anfänger und könnte somit zu einigen Verwirrungen und immer neue Fragen aufwerfen. Aber reinschauen kann da natürlich jeder. Ende dieser Rubrik

|